Los datos circulan entre las aplicaciones de CXone Mpower, los servidores internos y externos, los contactos y su

Sentido del flujo de información

Los diagramas de las páginas de esta sección representan los flujos de datos de conectividad externa. Las flechas en los diagramas representan el flujo de información. No representan el origen de esa información. Casi todos los flujos son bidireccionales, aunque la conexión puede originarse en una ubicación. Por ejemplo, la mayoría de los flujos de API![]() Interfaz de programación de la aplicación. Permite automatizar determinadas funciones conectando su sistema CXone Mpower con otro software. son RESTful y siempre se originan en el cliente. La información intercambiada a través de la API puede introducir y retirar información del sistema de CXone Mpower. Por esto, la flecha va en ambos sentidos.

Interfaz de programación de la aplicación. Permite automatizar determinadas funciones conectando su sistema CXone Mpower con otro software. son RESTful y siempre se originan en el cliente. La información intercambiada a través de la API puede introducir y retirar información del sistema de CXone Mpower. Por esto, la flecha va en ambos sentidos.

Definición de límite y cifrado

Hay varios tipos de límites representados en los diagramas de las páginas de esta sección:

- División primaria: una línea entre las redes públicas y privadas.

- Red de borde: Suggest: una red que no es completamente pública ni privada. El uso de sistemas de nube pública lo introduce.

- Aplicación estratificada: relativa a las redes públicas y privadas. Abarcan áreas públicas, DMZ e internas.

- Servicios de nube pública: pueden existir en el borde de entornos de red pública y DMZ o interna.

Los dispositivos o servicios de límite pueden detener el cifrado en el borde de la red pública, en la división primaria. En las nubes públicas, también puede incluir redes de borde. En los diagramas, los cambios en el cifrado aparecen como un cambio de línea de sólida a discontinua. Una línea sólida representa una zona donde los datos están cifrados. Una línea discontinua representa una zona donde los datos no están cifrados. Dependiendo de la infraestructura de la nube, esto puede resultar en tráfico sin cifrar que pasa por las redes de borde.

CXone Mpower Canales

CXone Mpower ofrece varios canales![]() Diversos medios de comunicación de voz y digitales que facilitan las interacciones con los clientes en un centro de contacto. distintos para que los

Diversos medios de comunicación de voz y digitales que facilitan las interacciones con los clientes en un centro de contacto. distintos para que los ![]() La persona que interactúa con un agente, IVR o bot en su centro de contacto.. Las transcripciones de canales, al igual que la voz o el chat nativos, no se comparten.

La persona que interactúa con un agente, IVR o bot en su centro de contacto.. Las transcripciones de canales, al igual que la voz o el chat nativos, no se comparten.

El almacenamiento, cuando aparece en los diagramas de las páginas de esta sección, puede ser:

-

Almacenamiento de CXone Mpower en centros de datos.

En los diagramas, el Almacenamiento en la nube usa claves específicas del

En casi todos los casos, se utiliza un bróker de mensajería. No aparecen en los diagramas y no transfieren información confidencial.

La compatibilidad con el cifrado de transcripciones de datos confidenciales varía en función del canal que se utilice:

-

-

Teléfono: compatible.

-

Chat: compatible.

-

Correo electrónico clásico: compatible.

-

Correo electrónico en la nube: compatible.

-

SMS: compatible.

-

Correo de voz: compatible.

-

Elemento de trabajo: compatible.

-

Devolución de llamada: compatible.

-

Conexión personal, teléfono: compatible.

-

Chat avanzado/navegación conjunta: no compatible.

-

-

-

Teléfono: compatible.

-

Chat: compatible.

-

Correo electrónico clásico: compatible.

-

Correo electrónico en la nube: no compatible.

-

SMS: no compatible.

-

Correo de voz: no compatible.

-

Elemento de trabajo: no compatible.

-

Devolución de llamada: no compatible.

-

Conexión personal, teléfono: no compatible.

-

Chat avanzado/navegación conjunta: no compatible.

-

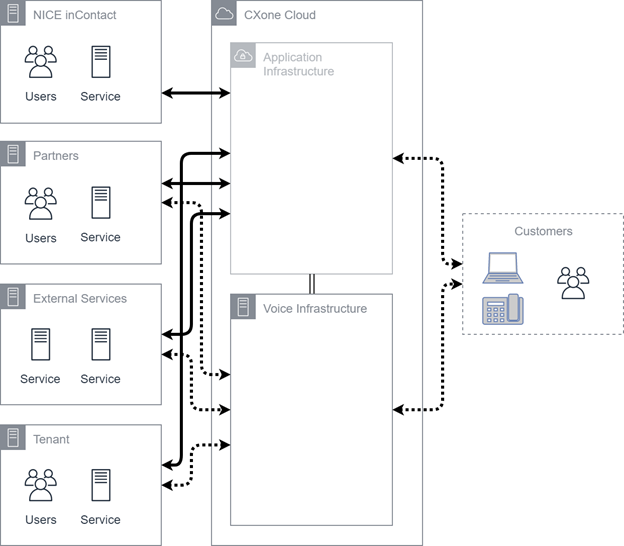

Componentes generales de CXone Mpower

El diagrama a continuación muestra los componentes generales de servicio de CXone Mpower y sus relaciones. La nube de CXone Mpower:

-

Abarca toda la infraestructura de CXone Mpower para los sistemas de producción.

-

Representa los sistemas FedRAMP y no FedRAMP por igual.

-

Se divide en dos componentes principales: la infraestructura de la aplicación y la infraestructura de voz.

La infraestructura de la aplicación podría alojarse en la infraestructura de nube privada o pública, dependiendo de la implementación original. La infraestructura de voz se suministra casi exclusivamente a través de la infraestructura de nube privada. Esto se debe al requisito de rendimiento del equipo de voz.

También se observa una serie de redes externas distintas:

-

Sistemas corporativos de CXone Mpower.

-

Servicios de socios.

-

Redes externas.

-

Servicios externos.

Se usan para ofrecer una funcionalidad básica y redes de producción orientadas al

La conectividad que se observa en el diagrama representa la información agregada. En todos los casos, puede transmitirse la información tanto personal como no personal. CXone Mpower no analiza los datos de ![]() Diversos medios de comunicación de voz y digitales que facilitan las interacciones con los clientes en un centro de contacto.. Estos datos internos se transportan principalmente a través de canales regidos por cifrados TLS. Algunos saltos internos pueden no tener una configuración TLS. No se afirma que los datos internos estén cifrados en todos los casos.

Diversos medios de comunicación de voz y digitales que facilitan las interacciones con los clientes en un centro de contacto.. Estos datos internos se transportan principalmente a través de canales regidos por cifrados TLS. Algunos saltos internos pueden no tener una configuración TLS. No se afirma que los datos internos estén cifrados en todos los casos.

Esta comunicación se detalla más profundamente en los diagramas de las demás páginas de esta sección.

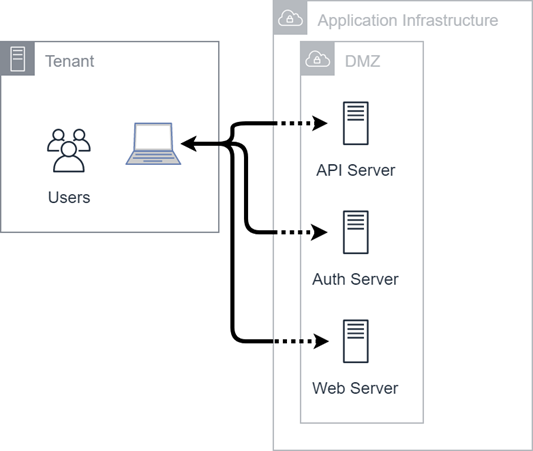

Flujos de productos comunes

La mayoría de los flujos entre usuarios y la Nube de CXone Mpower se producen entre un navegador web y la infraestructura de la aplicación. Estos flujos utilizan protocolos web estándar mediante algoritmos TLS. Esta comunicación es válida para todos los productos que indiquen el puerto 443 con el destino de la infraestructura de la aplicación. También podría indicarse el puerto 80. Aunque muchas de estas aplicaciones usan otros servicios del entorno, hay tres objetivos básicos:

-

Servidores de autenticación.

-

Servidores web.

Técnicamente, todos estos objetivos son servidores web, pero sus funciones y terminales (nombres de anfitrión) son distintos. Los terminales se alojan en una zona desmilitarizada (DMZ) y usan un modelo de aplicación de niveles estándar.

El diagrama a continuación abarca las aplicaciones siguientes:

-

Central (excepto SFTP).

-

Acceso de datos directo

Como se observa en el diagrama siguiente, la comunicación API y del servidor web puede contener información personal. Los flujos de autenticación pueden contener datos personales en las respuestas de token.